LÖSUNG

Die Anwendung bietet ein noch nie da gewesenes Bewusstsein von Benutzeraktivitäten sowie Änderungen,

die in der Organisation der IT-Infrastruktur auftreten, um die Erkennung von Innen- und Außenbedrohungen

zu verbessern. Die Arbeit der Anwendung ist auf Monitoring der Veränderungen in Active Directory,

File Systems and Exchange basiert. Die Anwendung führt eine kontinuierliche Überwachung von allen

Aktivitäten und Änderungen im Unternehmensnetzwerk durch und ist nur in den Servern installiert.

Wenn ein Ereignis eintritt, das direkt oder indirekt kundenspezifische Rechte und Settings stört,

protokolliert die Anwendung dieses unautorisiertes Ereignis mit der Möglichkeit es sofort zu blockieren,

um den Verlust von vertraulichen Daten zu verhindern. Im Vergleich mit anderen Systemen bietet die entwickelte

Anwendung kontinuierlichen, komplexen Datenschutz im Realtime-Modus mit einer effektiven Erkennung und

Protokollierung der Benutzer, die versuchen, unberechtigt Zugriff zu den Daten erhalten.

AUFTAGSUMFANG

Analyse, Forschung und Beratung bei einem oder allen der folgenden Aspekte:

funktionell;

technisch;

Anforderungserfassung:

Entwicklungsplan

Prototypen

Technisches Architekturdesign

User Interface Design

Projektmanagement

Programmierung

Fehlerbehebung

Unit-Tests Implementieren

Testen

Softwareimplementierung, Installation und Configuration

Anwendungswartung

Anwendungsunterstützung

Erforderliche spezifische Hardware-Installation und Konfiguration

Erforderliche spezifische Software Installation und Konfiguration

Telefonkonferenz persönlich mit dem Kunden

Telefonkonferenz mit dem Anwendung Endbenutzer

TOOLS & TECHNOLOGIEN

.NET 3.5

C#

C++

Silverlight 3

Web Services

MS SQL 2005

MS IIS

MSVS 2008

SVN

Seapine TestTrack Pro

TestLog

Mantis BTS.

PROJEKTMANAGEMENT

Management- und Tracking Tools:

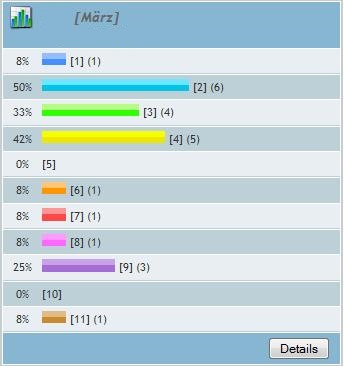

– tägliche Statusabfrage;

– täglicher Statusbericht;

– wöchentlich aktualisierter Projektplan und Budget;

– wöchentlicher Statusabfrage;

– wöchentlicher Statusbericht;

– webzugriff an Bugtracking-System;

– YouTrack.

Engagement-Model: Projektumsetzung auf Zeit- und Materialbasis.

Entwicklungsmethoden: Modified Waterfall.

Entwicklungsmethodik: Agile (Scrum).

3 Personen Projekt für 4 Wochen, Februar 2015

KUNDE

IT-Sicherheitsdienstleister,

USA.

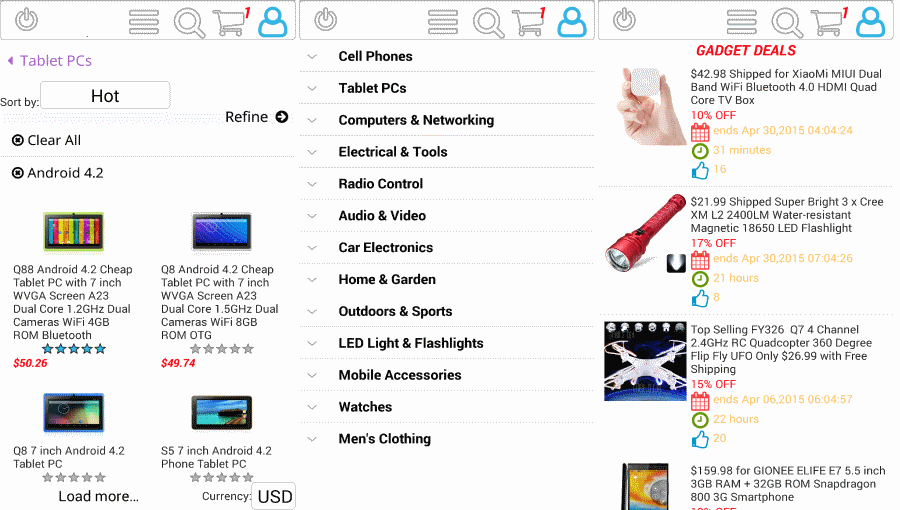

Big Data

Big Data WEB & Mobile

WEB & Mobile CRM & ERP

CRM & ERP Software Optimization

Software Optimization Smart Systems

Smart Systems Hardware & Firmware

Hardware & Firmware